Estimated reading time: 4 minuti

Cos’è Posture Guard

Posture Guard è il nuovo servizio gestito di Cyber Security offerto da Secure Online Desktop per proteggere le aziende da attacchi informatici e violazioni dei dati. Si tratta di una soluzione all’avanguardia che utilizza tecniche di Breach Attack Simulation (BAS) continuativo per valutare costantemente la postura di sicurezza di un’organizzazione ed identificare potenziali vulnerabilità prima che possano essere sfruttate dai criminali informatici.

Il servizio Posture Guard si basa su sofisticate tecniche di ethical hacking eseguite in modo controllato per testare la capacità di un sistema di resistere a tentativi di intrusione simulati. In questo modo è possibile individuare i punti deboli della sicurezza prima che diventino una reale minaccia.

Come funziona il servizio Posture Guard

Posture Guard utilizza metodologie di attacco simile a quelle impiegate dai criminali informatici per penetrare le difese di un’organizzazione. Tuttavia, al contrario di un vero attacco, Posture Guard è uno strumento benigno utilizzato a solo scopo difensivo.

Il servizio prevede l’esecuzione periodica di test di penetrazione simulati per identificare vulnerabilità sfruttabili nei sistemi e nelle reti del cliente. Questi test vengono condotti in modo controllato per non causare alcun danno, ma riproducono in modo realistico le tecniche usate dai malintenzionati per violare la sicurezza di un sistema.

I risultati dei test forniscono informazioni dettagliate sulle falle individuate, permettendo al cliente di colmarle rapidamente prima che possano essere sfruttate in un attacco reale. In questo modo Posture Guard aiuta a ridurre drasticamente il rischio di una violazione dei dati.

I vantaggi di Posture Guard

Posture Guard offre numerosi vantaggi rispetto alle soluzioni di sicurezza tradizionali, tra cui:

- Individuazione proattiva delle vulnerabilità – Posture Guard non si limita a monitorare e reagire alle minacce, ma va alla ricerca attiva di punti deboli sfruttabili. Questo rende possibile correggere le falle di sicurezza prima che vengano colpite dagli hacker.

- Miglioramento continuo – I test periodici consentono di misurare e migliorare nel tempo la postura di sicurezza di un’organizzazione. Si può vedere concretamente l’impatto positivo delle contromisure applicate.

- Approccio realistico – Simulando veri attacchi si ottiene una valutazione concreta di quanto un sistema sia effettivamente protetto da minacce del mondo reale.

- Risparmio sui costi – Individuare e risolvere le vulnerabilità in anticipo previene violazioni dei dati che comporterebbero ingenti costi per il ripristino dei sistemi, sanzioni legali e danni reputazionali.

- Conformità normativa – Molte normative richiedono l’esecuzione periodica di test di penetrazione. Il servizio Posture Guard aiuta a soddisfare tali requisiti in modo continuativo.

Monitoraggio delle KPI di sicurezza

Una caratteristica avanzata del servizio Posture Guard è il monitoraggio continuo di fondamentali Key Performance Indicator (KPI) per tenere sotto controllo lo stato di sicurezza dei sistemi del cliente.

Vengono raccolti ed analizzati in tempo reale dati come:

- Numero di vulnerabilità critica individuate

- Variazioni nel tempo delle superfici di attacco

- Indici di capacità di rilevamento delle soluzioni di sicurezza

- Tempi di risposta agli incidenti

- Conformità a standard e policy

Lo stato di queste metriche viene comunicato al cliente tramite cruscotti e report periodici. In caso di variazioni negative che indicano un potenziale peggioramento della sicurezza, vengono inviati alert in tempo reale.

Questo permette di intervenire rapidamente per investigare e mitigare possibili problemi prima che si trasformino in una concreta minaccia, mantenendo sempre sotto controllo il livello di rischio.

Ad esempio un calo del tasso di rilevamento di attacchi simulati da parte di una soluzione di protezione della rete probabilmente indica un malfunzionamento o una errata configurazione che richiede indagini e interventi correttivi urgenti. Il costante monitoraggio delle KPI rende possibile individuare tempestivamente queste situazioni.

Conclusioni

Il servizio Posture Guard rappresenta l’evoluzione della Cyber Security gestita, che non si limita più a proteggere i sistemi ma adotta un approccio proattivo per migliorarne continuamente la postura di sicurezza.

La combinazione di test di penetrazione simulati condotti regolarmente e monitoraggio continuo di KPI fondamentali permette di identificare e risolvere vulnerabilità prima che possano essere sfruttate dagli attaccanti.

Per le aziende che vogliono adottare una Cyber Security di livello enterprise senza dover gestire complesse attività di ethical hacking interne, Posture Guard è la soluzione ideale per proteggere i propri dati e sistemi in modo efficace.

Useful links:

Tempo di lettura stimato: 6 minuti

Oggi parliamo dell’aggiornamento CTI dei nostri servizi. La sicurezza dei dati rappresenta un aspetto che deve essere sempre tenuto in considerazione per evitare che i dati possano essere in qualche modo rubati.

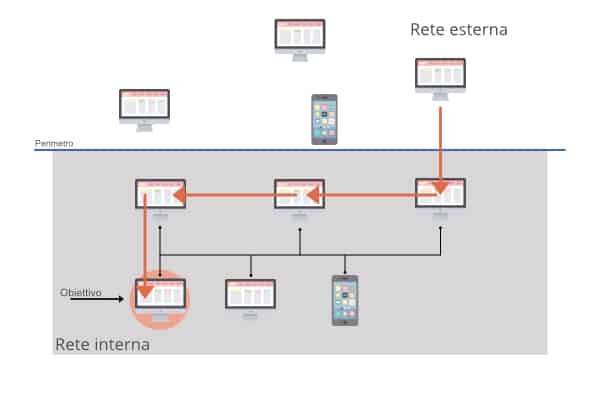

Le problematiche della rete

Quando si possiede una presenza collegata alla rete, specialmente se contiene dati sensibili, le potenziali minacce ai quali si viene esposti sono molteplici. Il furto dei dati dei propri clienti, infatti, è solamente una delle potenziali situazioni negative che si possono palesare e che potrebbero compromettere la solidità del proprio sito e la nomea della propria impresa.

Il servizio di Cyber Threat Intelligence (CTI), nasce con l’obiettivo, non solo di scoprire quali sono le aree maggiormente a rischio, ma anche prevenire attacchi mirati. La prevenzione rappresenta la giusta soluzione grazie alla quale è possibile evitare che la situazione possa farsi difficile da affrontare e che possano esserci futuri problemi complessi da risolvere.

CTI: l’analisi preventiva delle minacce

Grazie al servizio di CTI da noi proposto e ai nostri Cyber Treath Hunter, è possibile evitare che un attacco programmato vada a segno. La ricerca delle zone vulnerabili dell’infrastruttura informatica rappresenta il primo processo del servizio di CTI da noi proposto.

Tali informazioni, infatti, sono quelle che vengono elaborate nel Dark Web, dove appunto vengono svolte gran parte delle progettazioni degli attacchi. L’analisi della fuga dei dati, quindi, viene svolta con estrema attenzione per capire quali e quanti dati possono essere divenuti oggetto dell’attenzione di hacker. Di conseguenza possiamo anche capire quali possono essere i target specifici di attacco o le prossime informazioni a rischio.

Le diverse analisi sono svolte con cura e precisione, per evitare che le vulnerabilità siano sfruttate e la sicurezza della struttura messa a repentaglio. Grazie all’analisi svolta da un team di professionisti, la vostra azienda eviterà che gli attacchi possano colpirvi e scatenare problemi economici e d’immagine.

Le analisi svolte dalla Cyber Threat Intelligence

Per quanto riguarda le diverse fasi delle analisi da noi proposte, queste sono svolte in maniera particolarmente accurata. Si pratica una serie di procedure grazie alle quali è possibile identificare quali sono le potenziali minacce che possono essere presenti nella rete.

Vediamo queste fasi per capire come procediamo per offrire un servizio completo ai nostri clienti.

L’analisi globale dei dati

Dopo aver ipotizzato il tipo di minaccia da evitare, quindi i dati necessari che devono essere analizzati, la squadra di tecnici preposti si occupa di svolgere una serie di procedure di raccolta delle informazioni. Grazie a questa possiamo capire se i dati necessari siano ben difesi oppure a rischio di breach. In sostanzia cerchiamo di ragionare come gli hacker prima che si preparino per l’attacco.

I dati sono sottoposti ad un’accurata analisi e soprattutto sono adeguatamente suddivisi. Tale procedura nasce per semplificare poi la fase di studio dei dati stessi, prevenendo quindi un accumulo di informazioni che potrebbero comportare confusione in fase di analisi.

I dati e la seconda analisi, tra informazioni fondamentali e secondarie

Terminata la fase di raccolta delle informazioni, si passa all’analisi iniziale delle stesse. Con questo passaggio fondamentale è possibile eliminare tutte le informazioni reputate superflue lasciando spazio a quelle che hanno maggior rilevanza in fase di studio.

A questo punto si svolge la fase di analisi sui dati, il cui scopo è quello di capire effettivamente quali possono essere le minacce concrete da evitare.

Durante la fase di studio si decide quali sono le diverse procedure da adottare sull’infrastruttura per evitare che gli attacchi vadano a buon fine. Tramite queste analisi possiamo quindi decidere con precisione come aumentare ulteriormente le difese dei dati aziendali.

La scelta delle misure di sicurezza da adottare

Infine, vi è la messa in pratica delle pratiche di sicurezza con un compito preciso: rendere operativi i risultati delle analisi.

Ecco come, grazie a questo insieme di procedure, il servizio di CTI da noi offerto si presenta come incredibilmente utile per evitare che possano esserci potenziali problemi. Ricordiamo che anche un solo attacco portato a termine, può avere un impatto significativo in termini economici.

Prevenzione di attacchi futuri

Grazie a questo insieme di analisi di CTI si possono, quindi, prevenire futuri attacchi. Il nostro team non solo si occupa di analizzare le potenziali e future minacce, ma anche quelle che potrebbero essere basate sulla situazione attuale dell’infrastruttura IT.

Vogliamo rimarcare, infatti, come le costanti minacce siano oggetto di un’evoluzione rapida e quanto sia importante essere sempre adeguatamente protetti e prevenuti. Con servizi come il SOCaaS e il CTI, monitoriamo in sicurezza la rete aziendale assicurandoci che resti protetta e sana.

CTI: L’importanza della massima sicurezza online

Vi invitiamo quindi a considerare queste situazioni di rischio per la sicurezza come meno remote di quanto si possa pensare. Queste stesse situazioni possono essere la causa di una serie di breach e data loss che possono compromettere l’azienda.

Grazie al nostro SOCaaS, e in particolare al CTI. è possibile evitare che i dati presenti della rete aziendale, possano essere intercettati con facilità.

Capire quali sono le minacce, avere un report dettagliato e soprattutto analizzare quali sono le contromisure che bisogna adottare è il nostro compito e grazie ai nostri sistemi all’avanguardia offriamo un servizio completo in grado di mettere in totale sicurezza l’infrastruttura.

I nostri servizi coprono molte situazioni di rischio per la sicurezza e offriamo in generale molte soluzioni professionali per aziende. Il SOCaaS, con sistema SIEM e UEBA, così come campagne di CTI e phishing, sono solo alcuni dei nostri servizi.

Mantenere sempre al top la sicurezza è il nostro compito, se volessi ulteriori informazioni, non esitare a conttattarci!

Useful links:

Tempo di lettura stimato: 6 minuti

La Cyber Threat Hunting è una ricerca proattiva della sicurezza attraverso reti, endpoint e set di dati per dare la caccia alle attività dannose, sospette o rischiose che sono sfuggite al rilevamento da parte degli strumenti esistenti.

Definizione

C’è una distinzione tra il rilevamento delle minacce informatiche e la cyber threat hunting. Il rilevamento delle minacce è un approccio passivo al monitoraggio dei dati e dei sistemi per individuare potenziali problemi per la sicurezza. È comunque una necessità e può aiutare un threat hunter (il cacciatore di minacce). Invece, le tattiche proattive di threat hunting si sono evolute per utilizzare nuove informazioni sulle minacce su dati precedentemente raccolti per identificare e classificare i potenziali rischi prima dell’attacco.

Il personale di sicurezza non può permettersi di credere che il proprio sistema di sicurezza sia impenetrabile. Deve rimanere sempre vigile per la prossima minaccia o vulnerabilità. Piuttosto che sedersi e aspettare che le minacce colpiscano, la cyber threat hunting sviluppa ipotesi basate sulla conoscenza dei comportamenti degli attori delle minacce e sulla convalida di tali ipotesi attraverso ricerche attive nell’ambiente.

Con la threat hunting, un esperto non parte da un allarme o da indicatori di compromissione (IOC), ma da un ragionamento più profondo. In molti casi gli sforzi dello threat hunter creano e concretizzano l’allarme o l’IOC.

Questo presuppone aggressivamente che si sia verificata o si verificherà una violazione nell’azienda. Gli addetti alla sicurezza danno la caccia alle minacce nel loro ambiente piuttosto che affidarsi ad automatismi.

Pratica di threat hunting

Per le aziende che sono pronte ad assumere un approccio più proattivo alla sicurezza informatica, che tenta di fermare gli attacchi prima che diventino troppo profondi, aggiungere protocolli di threat hunting al loro programma di sicurezza è il passo logico successivo.

Dopo aver consolidato la sicurezza degli endpoint e le strategie di risposta agli incidenti per mitigare gli attacchi di malware noti ormai inevitabili, le aziende possono iniziare a passare all’offensiva. Questo significa scavare in profondità e trovare ciò che non è stato ancora rilevato. Proprio questo è lo scopo della cyber threat hunting.

Come detto in precedenza, lo threat hunting è una tattica aggressiva che parte dalla premessa del “presupposto della violazione”. Gli aggressori sono già all’interno della rete di un’organizzazione e stanno segretamente monitorando e muovendosi in essa.

Questo può sembrare inverosimile, ma in realtà, gli aggressori possono essere all’interno di una rete per giorni, settimane e persino mesi. Nel frattempo preparano ed eseguono attacchi come minacce persistenti avanzate, senza che nessuna difesa automatica rilevi la loro presenza. Lo cyber threat hunting ferma questi attacchi cercando indicatori occulti di compromissione (IOC) in modo che possano essere mitigati prima che gli attacchi raggiungano i loro obiettivi.

Gli elementi chiave di un threat hunting

L’obiettivo della caccia alle minacce è quello di monitorare le attività quotidiane e il traffico attraverso la rete e indagare sulle possibili anomalie per trovare qualsiasi attività dannosa ancora da scoprire che potrebbe portare a una violazione completa. Per raggiungere questo livello di rilevamento proattivo, la caccia alle minacce incorpora quattro componenti ugualmente importanti.

1. Metodologia

Per avere successo nella caccia alle minacce, le aziende devono impegnarsi in un approccio proattivo e a tempo pieno che sia continuo e in continua evoluzione. Invece, un’implementazione reattiva, ad hoc, “quando abbiamo tempo“, sarà autolesionista e porterà solo a risultati minimi.

2. Tecnologia

La maggior parte delle aziende dispone già di soluzioni di sicurezza endpoint complete con rilevamento automatico. Lo threat hunting funziona in aggiunta a queste e aggiunge tecnologie avanzate. Il fine è quello di trovare anomalie, modelli insoliti e altre tracce di aggressori che non dovrebbero essere nei sistemi e nei file.

Le nuove piattaforme di protezione degli endpoint (EPP) cloud-native che sfruttano l’analisi dei big data possono catturare e analizzare grandi volumi di dati non filtrati sugli endpoint, mentre l’analisi comportamentale e l’intelligenza artificiale possono fornire un’ampia visibilità ad alta velocità sui comportamenti dannosi che all’inizio sembrano normali.

3. Personale altamente qualificato e dedicato

I threat hunter, o cacciatori di minacce alla sicurezza informatica, sono una razza a sé stante. Questi esperti sanno come utilizzare la tecnologia di sicurezza messa in campo dalle aziende. Inoltre, combinano anche l’aspirazione di passare all’offensiva con capacità intuitive di problem-solving per scoprire e mitigare le minacce nascoste.

4. Threat intelligence

Avere accesso all’intelligence globale basata su prove da parte di esperti di tutto il mondo (per esempio Mitre Att&ck) migliora e accelera ulteriormente la caccia alle minacce già esistenti. I cacciatori sono aiutati da informazioni come le classificazioni degli attacchi per l’identificazione di malware e gruppi di minacce, così come gli indicatori avanzati delle minacce.

Le abilità di un threat hunter

Il Threat Hunting Report di Crowd Research Partners conferma l’importanza di determinate capacità per il threat hunting. Quando è stato chiesto di classificare la capacità più importante, il sondaggio ha rilevato che:

Il 69% ha scelto l’intelligence delle minacce

Il 57% ha scelto l’analisi del comportamento

Il 56% ha scelto il rilevamento automatico

il 54% ha scelto l’apprendimento automatico e l’analisi automatizzata

Il profilo di un threat hunter

I cacciatori di minacce (threat hunter) cercano gli aggressori che riescono ad entrare attraverso vulnerabilità che un’azienda potrebbe non sapere nemmeno che esistono. Questi aggressori passano una quantità considerevole di tempo a pianificare ed eseguire la ricognizione, agendo solo quando sanno di poter penetrare con successo nella rete senza preavviso. Inoltre, inseriscono e costruiscono malware che non sono ancora stati riconosciuti oppure usano tecniche che non si basano affatto sui malware, per dotarsi di una base persistente da cui attaccare.

Cosa serve per superare in astuzia anche gli aggressori più intelligenti?

Un cyber threat hunter è implacabile e in grado di trovare anche la più piccola traccia di ciò che gli aggressori si sono lasciati dietro di sé. In generale, i cacciatori di minacce utilizzano le loro abilità per azzerare i piccoli cambiamenti che si verificano quando gli aggressori fanno le loro mosse all’interno di un sistema o di un file.

I migliori cacciatori di minacce si affidano al loro istinto per fiutare le mosse furtive dell’aggressore più pericoloso.

Sei un threat hunter? Contattaci!

SOD è alla ricerca di un analista SOC/ICT da aggiungere al team. Se pensi di essere la persona giusta, visita questa pagina per visualizzare l’annuncio di lavoro dettagliato.

Link utili:

Cyber Threat Intelligence (CTI) – maggiore efficacia per la sicurezza IT

Cos’è la Cyber Security? Definizione e proposte

La minaccia del ransomware DDoS

Customers

Twitter FEED

Recent activity

-

SecureOnlineDesktop

Estimated reading time: 6 minutes L'impatto crescente delle minacce informatiche, su sistemi operativi privati op… https://t.co/FimxTS4o9G

-

SecureOnlineDesktop

Estimated reading time: 6 minutes The growing impact of cyber threats, on private or corporate operating systems… https://t.co/y6G6RYA9n1

-

SecureOnlineDesktop

Tempo di lettura stimato: 6 minuti Today we are talking about the CTI update of our services. Data security is… https://t.co/YAZkn7iFqa

-

SecureOnlineDesktop

Estimated reading time: 6 minutes Il tema della sicurezza delle informazioni è di grande attualità in questo peri… https://t.co/tfve5Kzr09

-

SecureOnlineDesktop

Estimated reading time: 6 minutes The issue of information security is very topical in this historical period ch… https://t.co/TP8gvdRcrF

Newsletter

{subscription_form_2}© 2024 Cyberfero s.r.l. All Rights Reserved. Sede Legale: via Statuto 3 - 42121 Reggio Emilia (RE) – PEC [email protected] Cod. fiscale e P.IVA 03058120357 – R.E.A. 356650 Informativa Privacy - Certificazioni ISO